Intel onthult 77 nieuwe kwetsbaarheden die zijn ontdekt in meerdere hardwarecomponenten zoals CPU's, Ethernet-controllers en meer

Intel is uitgebreid op zoek geweest naar beveiligingsproblemen in reguliere hardwarecomponenten. Deze maand lijkt duidelijk nogal zorgwekkend te zijn, aangezien de chipmaker beweert meer dan 70 bugs, gebreken en beveiligingslekken te hebben ontdekt in verschillende producten en standaarden. Overigens werd het merendeel van de bugs ontdekt door Intel tijdens "Internal Testing", terwijl een paar werden gevonden door externe partners en agentschappen.

Intel Security Advisory, een maandelijks bulletin, is een hoog aangeschreven repository met beveiligingsupdates, bug bounty-onderwerpen, nieuw beveiligingsonderzoek en engagementactiviteiten binnen de beveiligingsonderzoeksgemeenschap. Het beveiligingsadvies van deze maand is simpelweg belangrijk vanwege het grote aantal beveiligingsproblemen dat Intel beweert te hebben ontdekt in regelmatig gebruikte computer- en netwerkproducten. Onnodig toe te voegen, het grootste deel van de adviezen deze maand betreft problemen die intern door Intel zijn aangetroffen. Ze maken deel uit van het Intel Platform Update (IPU) -proces. Intel werkt naar verluidt samen met ongeveer 300 organisaties om de release van deze updates voor te bereiden en te coördineren.

Intel onthult 77 beveiligingsproblemen, maar tot nu toe zijn er geen enkele in het wild misbruikt:

Deze maand heeft Intel naar verluidt in totaal 77 kwetsbaarheden onthuld, variërend van processors tot grafische kaarten en zelfs ethernetcontrollers. Op 10 bugs na, werden de rest van de fouten ontdekt door Intel tijdens zijn eigen interne tests. Hoewel de meeste beveiligingsfouten vrij klein zijn, met een beperkte reikwijdte van toepasbaarheid en impact, kunnen enkele een aanzienlijke impact hebben op de producten van Intel. Er zijn er een paar geweest betreffende ontdekkingen dit jaar over beveiligingsproblemen in de producten van Intel die niet alleen kon hebben invloed op de veiligheid, maar hebben ook invloed op de prestaties en betrouwbaarheid.

Intel heeft verzekerd dat het bezig is met het patchen of verhelpen van alle 77 beveiligingsfouten. Een van de tekortkomingen, officieel getagd als CVE-2019-0169, heeft echter een ernstclassificatie van CVSS 9,6. Onnodig te vermelden dat beoordelingen boven de 9 als ‘kritiek’ worden beschouwd, wat de hoogste ernst is. Momenteel bevat de speciale webpagina voor de bug geen details, wat erop wijst dat Intel informatie achterhoudt om ervoor te zorgen dat het beveiligingsprobleem niet kan worden overgenomen en misbruikt.

https://twitter.com/chiakokhua/status/1194344044945530880?s=19

Blijkbaar lijkt CVE-2019-0169 zich te bevinden in de Intel Management Engine of een van zijn subcomponenten, waaronder Intel CSME, een zelfstandige chip op Intel CPU's die wordt gebruikt voor beheer op afstand. Indien correct geïmplementeerd of misbruikt, kan het beveiligingslek een onbevoegde persoon in staat stellen om escalatie van bevoegdheden mogelijk te maken, informatie te schrapen of Denial of Service-aanvallen uit te voeren via aangrenzende toegang. De belangrijkste beperking van de exploit is dat het fysieke toegang tot het netwerk vereist.

Een ander beveiligingsprobleem met een ‘Belangrijk’ CVSS-classificatie bestaat in het subsysteem van de Intel AMT. Officieel getagd als CVE-2019-11132, kan de bug een geprivilegieerde gebruiker toestaan om escalatie van privileges via netwerktoegang mogelijk te maken. Enkele van de andere opmerkelijke beveiligingsproblemen met de 'High Severity'-beoordeling die Intel aanpakt, zijn CVE-2019-11105, CVE-2019-11131 CVE-2019-11088, CVE-2019-11104, CVE-2019-11103, CVE- 2019-11097 en CVE-2019-0131.

'JCC Erratum'-bug heeft invloed op de meeste Intel-processors die onlangs zijn uitgebracht:

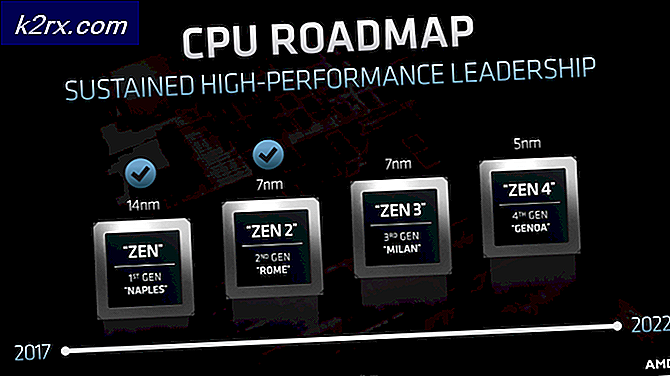

Een beveiligingsprobleem, ‘JCC Erratum’ genaamd, baart vooral zorgen vanwege de wijdverspreide impact. Deze bug lijkt aanwezig te zijn in de meeste recent uitgebrachte processors van Intel, waaronder Coffee Lake, Amber Lake, Cascade Lake, Skylake, Whiskey Lake, Comet Lake en Kaby Lake. Overigens in tegenstelling tot sommige eerder ontdekte gebrekenkan deze bug worden verholpen met firmware-updates. Intel beweert dat het toepassen van de updates de prestaties van de CPU's ergens tussen 0 en 4% enigszins zou kunnen verslechteren. Phoronix heeft naar verluidt de negatieve prestatie-impact getest na het toepassen van de JCC Erratum-beperkende maatregelen en concludeert dat deze update meer algemene pc-gebruikers zal treffen dan Intel's eerdere softwarematige beperkende maatregelen.

Intel heeft ervoor gezorgd dat er geen echte aanvallen zijn gemeld of bevestigd die waren gebaseerd op de ontdekte beveiligingslekken. Overigens heeft Intel het naar verluidt buitengewoon moeilijk gemaakt om erachter te komen welke CPU's precies veilig zijn of worden beïnvloed.