Uzelf beschermen tegen aan het Coronavirus (COVID-19) gerelateerde computerzwendel

Herinner je je nog toen werd voorspeld dat de wereld zou eindigen in 2012. Nou, ik denk dat 2020 een nauwkeuriger voorspelling zou zijn geweest. We zijn pas halverwege het jaar en we hebben al genoeg apocalyptische gebeurtenissen meegemaakt om sommige mensen ervan te overtuigen dat het God is die zijn toorn op de zondaars ontketent.

Als dat het geval is, zie ik nog steeds mensen die er niet zouden moeten zijn.

Het lijkt nu eeuwen geleden dat er bijna een oorlog uitbrak tussen de VS en Iran, maar toch was het in januari. Sindsdien hebben we een van de meest verwoestende bosbranden in Australië meegemaakt, was er een sprinkhaaninvasie in Afrika, hebben verschillende natuurrampen verschillende delen van de wereld getroffen en toch verbleekt dat allemaal in vergelijking met het nieuwe Coronavirus.

Op het moment dat dit werd geschreven, zijn er 7,6 miljoen gevallen van COVID-19-infectie gemeld, en ongeveer een half miljoen mensen zijn aan de ziekte bezweken.

Maar ondanks deze onrust is er een groep mensen die het goed doet. Hackers.

Hier is een shocker. Sinds de wereld werd getroffen door de pandemie, zijn oplichters weggekomen met $ 46,2 miljoen van nietsvermoedende slachtoffers. Ze hebben dit bereikt door een combinatie van oplichting, waaronder phishing-e-mails en sms-berichten, nepwebwinkels en telefoontjes.

In dit bericht gaan we kijken hoe de oplichting precies wordt uitgevoerd, enkele van de meest populaire waar je op moet letten en hoe je ervoor kunt zorgen dat je geen slachtoffer wordt.

Valse pandemische kaartwebsites

Een methode die door cyberterroristen wordt gebruikt om slachtoffers met malware te infecteren, is het maken van nep-sites die statistieken over het coronavirus aanbieden.

Overal zijn mensen benieuwd hoe de pandemie zich over de wereld verspreidt. Welke landen zijn het meest getroffen, hoeveel nieuwe gevallen van infectie en overlijden zijn er op een bepaalde dag geregistreerd, hoeveel mensen zijn hersteld?

U zult veel websites met deze informatie vinden, maar ze zijn niet allemaal te vertrouwen.

Cyberbeveiligingsexpert Shai Alfasi ontdekte bijvoorbeeld een nepwebsite die is ontworpen om te lijken op een populaire COVID-19-kaartwebsite gemaakt door John Hopkins University.

Zodra u de nep-kaart opent, wordt een malware geactiveerd die bekend staat als AZORult die uw persoonlijke gegevens registreert, inclusief browsegeschiedenis, gebruikersnaam en wachtwoorden, en die zelfs kan worden gebruikt om uw crypto te stelen.

Naast het stelen van uw gegevens, kan AZORult ook fungeren als toegangspoort voor andere malware op uw systeem.

Coronavirus-gerelateerde phishing-e-mails

Dit is verreweg de meest populaire methode die door cyberaanvallers wordt gebruikt om mensen op te lichten. Waarschijnlijk omdat het hen in staat stelt zich te richten op een grote doelgroep.

Hoe dit werkt, is dat de hackers e-mails sturen die zich voordoen als een legitiem persoon of bedrijf om de ontvangers te misleiden om op door malware geïnfecteerde links te klikken of geïnfecteerde bijlagen te downloaden.

Hier zijn enkele voorbeelden van phishing-e-mails geïdentificeerd door verschillende beveiligingsoplossingen.

Phishing-e-mails zogenaamd van de WHO

De WHO is de instantie die verantwoordelijk is voor de internationale gezondheid van de Verenigde Naties en dus zal alle informatie die van hen komt onmiddellijk de geloofwaardigheidstest doorstaan. Dit maakt ze tot hoge doelen voor bedriegers.

Snelle vraag. Als u vandaag uw e-mail zou openen om een bericht van de WGO te vinden met een huismiddeltje voor COVID-19, zou u niet lang nadenken over het downloaden van de gids, toch?

De kans is groot dat de e-mail niet afkomstig is van de WGO en dat wat u downloadt geen remedie is, maar malware die uw computer openstelt voor andere vormen van cyberaanvallen.

Dit was het geval voor één e-mail die werd gemarkeerd door Malwarebytes Labs.

De oplichters deden zich voor als WHO-professionals die een e-boek pushen dat zogenaamd al het onderzoek naar het virus bevat, inclusief de oorsprong ervan en hoe u uzelf en anderen effectief kunt beschermen.

Het e-boek was echter ingebed met kwaadaardige code voor een downloader genaamd GUloader die de hackers vervolgens gebruikten om in het geheim een informatiestelende trojan genaamd Formbook in uw systeem te downloaden.

De Formbook-trojan kan uw browsegeschiedenis registreren, gegevens verzamelen die op uw Windows-klembord zijn opgeslagen en ook uw gebruikersnaam en wachtwoorden registreren terwijl u ze invoert.

In een ander soortgelijk geval, ook ontdekt door de Malwarebytes Labs, deden hackers zich voor als WHO-professionals die tips gaven over hoe u uw immuniteit tegen het nieuwe virus kunt vergroten.

Vervolgens integreerden ze een keyloggersoftware die bekend staat als Agent Tesla in de pdf, zodat ze elke toetsaanslag die u op uw toetsenbord maakt, kunnen opnemen.

Er was ook een andere e-mailzwendel van de WHO ontdekt die COVID-19 immuniteitstips beloofde, maar in plaats daarvan bedoeld was om de computer van het slachtoffer te injecteren met de Netwire Remote Access Trojan (RAT).

Eenmaal geïnfecteerd, hebben de hackers de volledige controle over de computer van de gebruiker, waar ze zich ook bevinden. Dit stelt hen in staat om al uw persoonlijke informatie op de computer te stelen en ook uw activiteiten te volgen.

Phishing-e-mails van bedrijfsmanagement naar medewerkers

Er zijn gevallen gemeld waarbij werknemers e-mails van het management ontvingen met informatie over wijzigingen in het bedrijfsbeleid als gevolg van de pandemie. De medewerkers gaan vervolgens verder met het downloaden van de bijgevoegde bestanden en u weet hoe dat afloopt.

Net als alle andere phishing-e-mailzwendel tot nu toe, zijn er verschillende variaties op deze zwendel. De hackers gebruiken misschien een ander verhaal in hun e-mail, maar het doel is om de ontvanger op een kwaadaardige link te laten klikken of een met malware geïnfecteerde bijlage te downloaden.

Kijk, de lijst met alle coronavirus-gerelateerde oplichting is eindeloos. Een beveiligingsonderzoeker met de naam @Sshell heeft een tool gebouwd die actief het web scant op mogelijk kwaadaardige coronavirus-domeinen die worden geregistreerd en je zou geschokt zijn door het aantal mogelijke scams dat per minuut wordt geüpload.

Volgens Google identificeren en blokkeren ze elke dag meer dan 100 miljoen coronavirus-gerelateerde zwendel op Gmail.

Dus wat ik heb benadrukt, is slechts een klein deel van de oplichting die in omloop is om u perspectief te geven.

En aangezien u er niet op kunt vertrouwen dat uw e-mailprovider alle e-mailzwendel eruit filtert, moet u actief betrokken zijn om ervoor te zorgen dat u geen slachtoffer wordt.

Het begint ermee dat u phishing-scams kunt herkennen door ernaar te kijken. Beter nog, ik raad u aan een antivirusoplossing van de volgende generatie te hebben. Het neemt de druk weg om oplichting te identificeren en is effectiever om u tegen bedreigingen te beschermen.

Hoe phishing-e-mails te identificeren

De meeste phishing-e-mails hebben een opvallend aspect waardoor ze uitverkocht raken. Dit komt omdat cybercriminelen niet zo geïnteresseerd zijn in de juistheid van het bericht als in het verzenden ervan naar zoveel mogelijk mensen.

Het is een getallenspel of ook wel bekend als de spray-and-Pray-phishing-techniek.

Hier is hoe u dat kunt weten de e-mail die u heeft ontvangen, is niet authentiek.

Het e-mailadres van de afzender

De algemene lay-out van een phishing-e-mail kan er identiek uitzien als die van een legitieme bron, maar het adres van de afzender komt zeker niet overeen met dat van de officiële site.

Een echte e-mail van een authentieke bron moet aan het einde de domeinnaam van het bedrijf bevatten. Een e-mail van de WHO zou er bijvoorbeeld als volgt uitzien. [email protected]. Iets anders dan dat zoals [email protected] of [email protected] is oplichterij.

Als u bijvoorbeeld deze e-mail gebruikt, kunt u zien dat de e-mail nep is, aangezien deze afkomstig is van [email protected]. In het gemarkeerde voorbeeld lijkt de e-mail afkomstig te zijn van Sarah.

Pas op voor grammaticale fouten en syntaxisfouten

Dit is de meest voorkomende uitverkoop als het gaat om phishing-e-mails. Soms is de fout zo opvallend dat u wilt lachen.

Als ik de e-mail van Sarah hierboven als voorbeeld neem, zie ik al drie fouten.

De eerste is dat ze "aangetast" gebruikt in plaats van "geïnfecteerd" als ze over het virus praat. De tweede is dat ze een hoofdletter op de verkeerde plaats gebruikt.

Ten slotte bevat de laatste zin in de e-mail een syntaxisfout. De juiste formulering zou zijn: "Vind de verschillende bijgevoegde documenten alstublieft en blijf veilig". Ik zou ook zeggen dat het woord divers te veel is gebruikt in de e-mail.

U moet begrijpen dat deze organisaties een hoge prijs betalen om toegang te krijgen tot de meest bekwame e-mail-copywriters.

Bekijk de bijgevoegde links eens nader

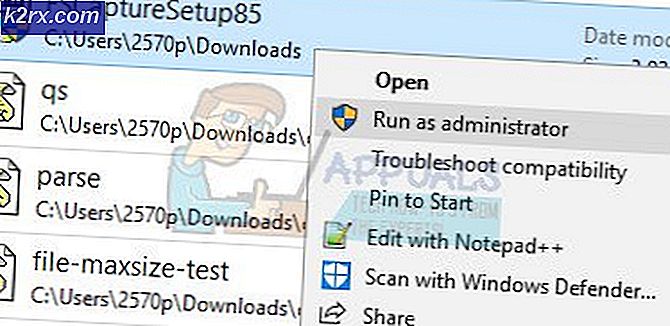

Voordat u op een link klikt, probeert u de muis erboven te bewegen. Hiermee wordt de hele link weergegeven en kunt u bepalen of dit de daadwerkelijke site is die u zou moeten bezoeken.

Vragen ze om persoonlijke informatie?

Legitieme entiteiten zullen nooit om uw persoonlijke gegevens vragen, zoals uw wachtwoord, creditcardgegevens of burgerservicenummers.

Algemene begroetingen

Als een organisatie u een e-mail stuurt, betekent dit dat ze uw gegevens al hebben en daarom de e-mail aan uw echte namen zullen adresseren.

Oplichters daarentegen zullen de e-mail richten aan algemene namen zoals meneer / mevrouw of helemaal afzien van de aanhef zoals de e-mail van Sarah.

E-mail die dringende maatregelen vereist

Cybercriminelen weten dat ze een grotere kans hebben om je op te lichten als je niet rationeel denkt. Ze zullen dus proberen bedreigingen te gebruiken om u bang te maken tot snelle actie. Op deze manier heb je niet genoeg tijd om de authenticiteit van de e-mail in twijfel te trekken.

Maar zoals ik al zei, soms is het mogelijk om de voor de hand liggende signalen in een phishing-e-mail over het hoofd te zien. Het is ook mogelijk dat de oplichters op een gevorderd niveau zijn en dus in staat zijn om een onberispelijke nep-e-mail te bedenken.

Dat is waar de antivirus om de hoek komt kijken.

Helaas zullen de meeste traditionele oplossingen niet effectief zijn om coronavirusgerelateerde oplichting te stoppen. Dit komt omdat ze vertrouwen op handtekeningen die al in hun database staan om bedreigingen te blokkeren.

Aangezien de meeste corona-scams nieuw zijn, zijn ze niet beschikbaar in hun database en kunnen ze dus door het antivirusprogramma heen.

Wat je nodig hebt, is een nieuwe generatie oplossing die gedragsanalyse gebruikt om verdachte activiteiten te detecteren. Zoals gewoonlijk,

Ik zal het u gemakkelijk maken door de beste oplossing voor de klus aan te bevelen (KRIJGEN Malwarebytes)

Waarom Malwarebytes de beste oplossing is om je te verdedigen tegen oplichting door het coronavirus

Malware is als antivirus maar slim. Dat is een directe quote van hun website.

De beveiligingsoplossing maakt gebruik van een combinatie van technieken zoals anomaliedetectie, gedragsvergelijking en applicatie-verharding om ervoor te zorgen dat gebruikers beschermd zijn tegen alle soorten malware, inclusief de onontdekte malware.

Het garandeert ook bescherming tegen alle aanvalsvectoren die door hackers kunnen worden gebruikt. Het blokkeert geïnfecteerde websites, markeert kwaadaardige links, blokkeert de installatie van met malware beladen apps en blokkeert ook oplichting via telefoongesprekken.

In het geval dat u al het slachtoffer bent geworden van de zwendel en uw computer is geïnfecteerd, belooft Malwarebytes uw systeem feilloos op te schonen zodat er geen sporen van de malware zijn.

Dit wordt bevestigd door AV-Test, een organisatie die beveiligingsoplossingen test en beoordeelt.

Malwarebytes is beschikbaar voor gebruik in zowel een persoonlijke als zakelijke omgeving en de prijs verschilt afhankelijk van het aantal apparaten dat u wilt beschermen.

Andere soorten coronavirus-gerelateerde oplichting om op te letten

Nep online winkels en diensten

Pas op voor online winkels die essentiële producten verkopen, zoals ontsmettingsmiddelen, COVID-19-testkits en gezichtsmaskers. Ze worden meestal gepusht via advertenties op sociale media, maar je kunt ze ook tegenkomen op populaire e-commercesites zoals Amazon, Alibaba en eBay.

Hoe deze zwendel werkt, is dat verkopers valse afbeeldingen gebruiken om reclame te maken voor hun producten of valse beschrijvingen gebruiken. De koper krijgt dus uiteindelijk totaal andere producten dan hij heeft besteld. En dat is wanneer ze genereus zijn. Soms ontvang je helemaal niets.

Helaas is er niets dat u kunt doen, want tegen de tijd dat u zich realiseert dat u bent opgelicht, is de verkoper al weg.

Hackers kunnen ook nepwinkelsites gebruiken om te proberen uw financiële gegevens te stelen.

Om te voorkomen dat u in deze zwendel terechtkomt, moet u geen aankopen doen bij verkopers die u niet kent. Bekijk ook de beoordelingen die door andere kopers zijn achtergelaten. En tot slot, controleer of de sites die u gebruikt een hangslotpictogram op de adresbalk hebben.

Dit betekent dat alle gegevens die via de site worden verzonden, gecodeerd zijn en niet kunnen worden onderschept door hackers die uw gebruikersnamen en wachtwoorden willen stelen.

Valse fondsenwervingsprogramma's

Ook al worstelen we met alle negatieven die het gevolg zijn van de pandemie, een ding dat ons hoop kan geven, is het aantal onbaatzuchtige daden dat we over de hele wereld zien. Mensen zien af van salarissen van een hele maand om de getroffenen te helpen.

Maar je kunt er altijd op vertrouwen dat scummy-individuen iets goeds verpesten.

Er zijn gevallen gemeld van oplichters die zich voordeden als liefdadigheidsinstellingen geld inzamelen om degenen die door de pandemie zijn getroffen te helpen, alleen om dat geld op persoonlijke rekeningen te laten belanden.

Bij een gerelateerde zwendel vragen hackers slachtoffers om hun persoonlijke gegevens om de uitbetaling van donatiegeld te vergemakkelijken en deze informatie vervolgens te gebruiken om toegang te krijgen tot de financiële rekening van het slachtoffer en deze leeg te maken.

Stimulus check e-mailzwendel

Alleen al deze zwendel heeft Amerikaanse burgers ongeveer $ 13,4 gekost sinds de lancering van de stimuleringscheck van $ 1200. De oplichters gebruiken e-mail, sms of telefoon en voeren de aanval op twee manieren uit.

De eerste is dat ze zich voordoen als de IRS en u vragen hen uw gegevens te sturen om hen te helpen bij het verwerken van uw cheque. U weet al wat er gebeurt als de hackers uw persoonlijke gegevens hebben.

De andere techniek die wordt gebruikt, is dat de oplichters u een valse cheque sturen met een hoger bedrag dan de vastgestelde $ 1200 en vervolgens vragen dat u hen het eigen risico terugbetaalt.

Test het niveau van ziektekiemen in persoonlijke huizen

Dit is een nieuw type zwendel en is best eng omdat het niet online gebeurt. De oplichters sluipen uw huis binnen en als u niet meewerkt, kan dit lichamelijk letsel tot gevolg hebben.

Hoe het werkt, is dat de criminelen zich voordoen als een gezondheidsinstantie die je huis test om besmetting met het coronavirus uit te sluiten. Er wordt niet zo'n initiatief gevoerd en dus als u dit soort verzoeken ontvangt, moet u het onmiddellijk afsluiten.

Maatregelen worden genomen om oplichting met het coronavirus te bestrijden

Zoals bij de meeste online oplichting, is de beste maatregel die kan worden genomen, om de massa voor te lichten over het bestaan van de oplichting. Dit is het hele doel van dit bericht. Het beste wat u kunt doen, is deze informatie delen met uw vrienden en familie.

Ook hebben verschillende instanties zoals de Federal Trade Commission (FTC) bewustmakingscampagnes opgezet om ervoor te zorgen dat mensen weten hoe ze zichzelf kunnen beschermen. Interpol is ook tussengekomen en doet onderzoek om de oplichters te arresteren.

Wat te doen als u voor de zwendel bent gevallen

- Verander al uw wachtwoorden met een compromisloos apparaat. De kans bestaat dat de hackers uw activiteiten op het gecompromitteerde apparaat nog steeds volgen. Vergeet niet om sterke wachtwoorden te gebruiken en gebruik niet hetzelfde wachtwoord voor meerdere accounts.

- Breng uw bank en creditcardaanbieder op de hoogte. Zodra ze weten dat uw account is gehackt, kunnen ze het controleren op verdachte activiteit. Controleer ook eerdere transacties om te bevestigen dat de hackers nog geen toegang hebben gehad tot uw account.

- Meld de incidentie aan de lokale instantie die verantwoordelijk is voor phishing-aanvallen.

Conclusie

Dit zijn ongekende tijden waarin we leven en het is gemakkelijk om verstrikt te raken in de verkeerde informatie. Ik begrijp ook de angst die gepaard gaat met het nieuwe coronavirus en dat is precies waar de oplichters op rekenen.

Maar onthoud dit. Alle informatie over een remedie, vaccin of enig ander type remedie zal eerst worden meegedeeld door de WHO.

Raadpleeg voor landspecifieke informatie over het virus de officiële websites van de gezondheidsinstelling in uw land. Als u zich in de VS bevindt, kunt u vertrouwen op informatie van het Center for Disease Control (CDC) en als u zich in het VK bevindt, kunt u de National Health Service (NHS) vertrouwen.

Mijn laatste advies. Bewaar sociale afstand, reinig uw handen regelmatig en pas natuurlijk op voor die phishing-e-mails.

Blijf Veilig.