India's belangrijkste kerncentrale digitaal aangevallen en ‘bepaalde’ netwerksystemen gecompromitteerd?

Een relatief grote kerncentrale, die momenteel volledig operationeel is, zou naar verluidt zijn aangevallen door aanhoudende dreigingsgroepen geavanceerde malware. De cybercriminelen hebben naar verluidt administratieve controle gekregen over een belangrijk netwerk, maar zijn mogelijk niet in staat geweest om het kern- of interne netwerk te bereiken of te doorbreken dat rechtstreeks is verbonden met de kerncentrale. De Kundankulam Kerncentrale (KKNPP) in Tamil Nadu, India, is nu volledig operationeel, maar de dreiging is misschien niet volledig uitgeroeid, beweren experts.

Volgens een online nieuwsplatform zou begin vorige maand het "Externe Netwerk" van de Kundankulam Kerncentrale (KKNPP) in Tamil Nadu gecompromitteerd zijn. De cyberbeveiligingsautoriteiten die belast zijn met het beschermen van de gevoelige en kwetsbare netwerken, hebben erop aangedrongen dat de kerncentrale veilig en beschermd is. De onafhankelijke cyberbeveiligingsexpert die voor het eerst op de hoogte werd gebracht van de cyberaanval, beweert echter dat de aanval vrij ernstig was, en de autoriteiten zouden de aanwezigheid van ongeautoriseerde toegang op systeemniveau hebben bevestigd.

Dtrack-malware infecteert naar verluidt ‘extern netwerk’ op de Indiase kerncentrale

Pukhraj Singh, een cyberbeveiligingsexpert, beweert dat de geslaagde inbreuk op de netwerkbeveiliging van een kerncentrale een "casus belli" of een oorlogsdaad is. Hij beweert dat de aanval hoogstwaarschijnlijk is uitgevoerd via malware Dtrack. Bovendien gaf de inbreuk naar verluidt toegang tot domeincontrollers op het KKNPP in Tamil Nadu. Hij beweert verder dat "extreem missiekritieke doelen werden geraakt", maar gaf geen details. Singh beweert ook dat het probleem in een reeks e-mails werd erkend door de nationale cyberbeveiligingscoördinator, luitenant-generaal (dr) Rajesh Pant.

De aanval betrof naar verluidt het verlammen of compromitteren van een domeincontroller. Het apparaat is in wezen een gateway die de authenticiteit controleert van apparaten die toegang proberen te krijgen tot het netwerk. Onnodig toe te voegen dat als de domeincontroller gecompromitteerd is, deze gemakkelijk kan worden gemanipuleerd om apparaten die eigendom zijn van en worden beheerd door niet-geautoriseerde agenten goed te keuren of te negeren. De aanval werd naar verluidt uitgevoerd met behulp van een malware Dtrack, die behoort tot een hardnekkige en wereldwijde cybercriminaliteitsgroep genaamd ‘Lazarus’. De creatie van de groep is een verzameling tools die gezamenlijk proberen de beveiliging te omzeilen en ongeautoriseerde administratieve controle te krijgen over succesvol geïnfecteerde apparaten. Volgens de cybersecurity-expert was het “External Network” van KKNPP besmet met Dtrack.

Is de kerncentrale van India en andere gevoelige infrastructuur kwetsbaar voor cyberaanvallen?

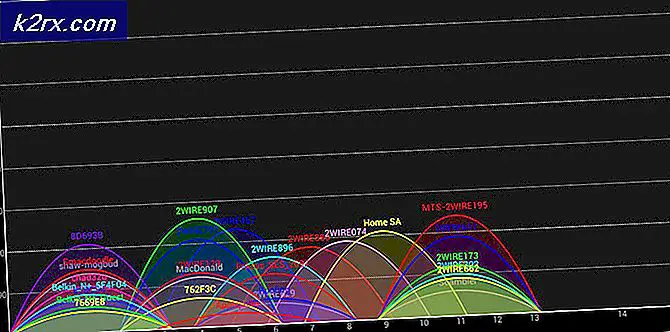

Het is belangrijk op te merken dat elke kerncentrale, en zelfs andere infrastructuur die van cruciaal belang is voor de natie, gewoonlijk twee afzonderlijke netwerken exploiteert. Het interne of kernnetwerk, dat ook wel het “Operationeel Netwerk” wordt genoemd, is altijd “air-gapped”. Simpel gezegd, het netwerk is volledig onafhankelijk en is niet verbonden met externe apparaten. De servers, de stroomvoorziening en ook andere ondersteunende systemen zijn afgesloten van de buitenwereld.

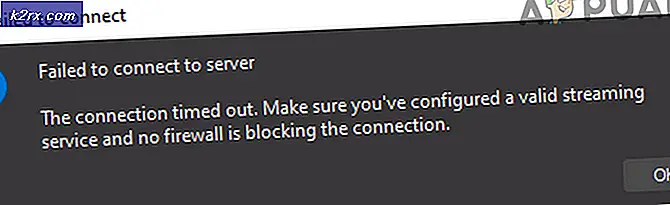

Het externe netwerk is echter verbonden met internet en elk apparaat dat hieraan wordt blootgesteld, blijft altijd kwetsbaar voor cyberaanvallen. Er zijn talloze gevallen geweest waarin aanvallers zijn gevlucht geavanceerde geautomatiseerde algoritmen dat continu doorzoek de cyberspace op zoek naar kwetsbaarheden. Bovendien, door de staat gesponsorde cybercriminelen bekend zijn gerichte aanvallen uit te voeren op gevoelige en kwetsbare doelen zoals nucleaire verrijkings- en raffinagesystemen, energiecentrales, waterkrachtcentrales en dergelijke.

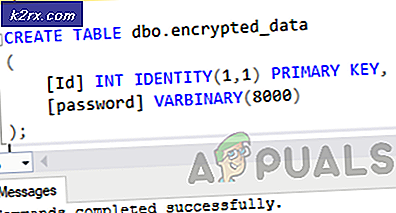

Hoewel de externe en interne netwerken twee verschillende entiteiten zijn, kan een inbreuk op de beveiliging van beide verder worden misbruikt door middel van datamining en social engineering. De Dtrack-malware kan gegevens op het externe netwerk minen, inclusief toetsaanslagen en geüploade en gedownloade bestanden. Informatie die via dergelijke processen wordt verzameld, kan veilige e-mailadressen en wachtwoorden, inloggegevens en andere gevoelige informatie onthullen die kan worden misbruikt.